Ευπάθεια στο ISC BIND που εντοπίστηκε και δημοσιοποιήθηκε από την Marlink Cyber

Υπεύθυνη έρευνα και συνεργασία για τη στήριξη των κρίσιμων υποδομών

Εντοπίστηκε μια ευπάθεια στο ISC BIND, μια ευρέως χρησιμοποιούμενη υπηρεσία Συστήματος Ονομάτων Τομέα (DNS) που παρέχει ανάλυση ονομάτων τόσο για το Διαδίκτυο όσο και για τοπικά δίκτυα.

Περίληψη της ευπάθειας

Λογισμικό: ISC BIND

Διεύθυνση URL λογισμικού: https://www.isc.org/bind/

Αναγνωριστικό ευπάθειας: MCSAID-2025-015

Αναγνωριστικό CVE: CVE-2025-13878

CVSS: 7,5 (ΥΨΗΛΟ)

Τύπος ευπάθειας: Άρνηση υπηρεσίας (DoS), Διακοπή λειτουργίας υπηρεσίας

Τρέχουσα κατάσταση: Έχει κυκλοφορήσει επιδιόρθωση/επιδιόρθωση από τον προμηθευτή.

Εκμετάλλευση: Εύκολη, δεν έχει παρατηρηθεί στην πράξη

Επηρεαζόμενες εκδόσεις:

- 9.18.43 και παλαιότερες (9.18.40 - 9.18.43, 9.18.40-S1 - 9.18.43-S1)

- 9.20.17 και παλαιότερες (9.20.13 - 9.20.17, 9.20.13-S1 - 9.20.17-S1)

- 9.21.16 και παλαιότερες εκδόσεις (9.21.12 - 9.21.16)

Διορθώθηκε στις:

- 9.18.44 (διορθώθηκε επίσης στην έκδοση 9.18.44-S1)

- 9.20.18 (διορθώθηκε επίσης στην έκδοση 9.20.18-S1)

- 9.21.17

Επίδραση

Το εντοπισμένο ελάττωμα επιτρέπει σε έναν απομακρυσμένο εισβολέα να προκαλέσει κατάσταση άρνησης υπηρεσίας (DoS) προκαλώντας τη διακοπή λειτουργίας της υπηρεσίας BIND. Αυτή η διακοπή μπορεί να έχει σημαντικές επιπτώσεις στη λειτουργία, καθώς η ανάλυση DNS αποτελεί κρίσιμη εξάρτηση για τις περισσότερες υπηρεσίες του Διαδικτύου και των επιχειρήσεων.

Εκμετάλλευση

Η εκμετάλλευση είναι εύκολη, καθώς ο εισβολέας πρέπει να αναγκάσει τον διακομιστή να επεξεργαστεί ένα ειδικά διαμορφωμένο μήνυμα DNS.

Η τρέχουσα ανάλυση δείχνει ότι η εκτέλεση αυθαίρετου κώδικα δεν είναι εφικτή. Ο αντίκτυπος της ευπάθειας περιορίζεται στη διακοπή της υπηρεσίας που προκύπτει από τη διακοπή λειτουργίας.

Κατάσταση

Τρέχουσα κατάσταση της ευπάθειας:

- Η ευπάθεια έχει δημοσιοποιηθεί.

- Έχει κυκλοφορήσει επιδιόρθωση/επιδιόρθωση από τον προμηθευτή.

Δείκτες

Οι δείκτες αυτής της ευπάθειας μπορεί να περιλαμβάνουν τα εξής:

Στον κεντρικό υπολογιστή:

- Διακοπή λειτουργίας της υπηρεσίας BIND/DNS

- Αποτυχίες ελέγχου του BIND

Παραδείγματα μηνυμάτων:

rdata/generic/brid_68.c:87: Αποτυχία REQUIRE(rdata->length >= 3)

rdata/generic/hhit_67.c:87: Αποτυχία REQUIRE(rdata->length >= 3)

Στο δίκτυο:

- Τύποι εγγραφών πόρων DNS - HHIT (τύπος 67) και BRID (τύπος 68) με μήκος RDATA μικρότερο από τρία οκτάμπιτα

Συστάσεις

Εάν χρησιμοποιείτε επηρεαζόμενες εκδόσεις του ISC BIND, συνιστάται η αναβάθμιση σε διορθωμένες εκδόσεις:

- 9.18.44

- 9.18.44-S1

- 9.20.18

- 9.20.18-S1

- 9.21.17

Λεπτομέρειες σχετικά με την ευπάθεια

Δύο τύποι εγγραφών πόρων DNS με εσφαλμένη μορφή - HHIT (τύπος 67) και BRID (τύπος 68) – ενεργοποιούν μια δήλωση στην υλοποίηση ` dns_rdata_towire()` του BIND όταν το μήκος RDATA είναι μικρότερο από τρία οκτάμπιτα. Η δήλωση διακόπτει τη λειτουργία του δαίμονα ` named` , προκαλώντας άμεση κατάσταση άρνησης υπηρεσίας (DoS). Τα HHIT και BRID αποτελούν μέρος της υλοποίησης των ετικετών οντοτήτων IETF DRIP στο ISC BIND.

Το ελάττωμα μπορεί να αξιοποιηθεί εξ αποστάσεως τόσο σε λειτουργία προώθησης όσο και σε αναδρομική λειτουργία. Ο εισβολέας χρειάζεται μόνο να αναγκάσει τον διακομιστή να επεξεργαστεί ένα ειδικά διαμορφωμένο μήνυμα DNS που περιέχει ένα HHIT ή BRID RR μικρότερου μεγέθους.

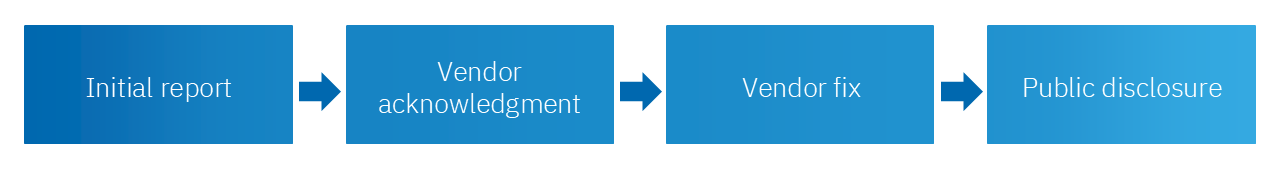

Χρονοδιάγραμμα

01/11/2025 - Αναφορά της ευπάθειας στον επίσημο υπεύθυνο ασφάλειας του ISC

01/11/2025 – Επιβεβαίωση λήψης της αναφοράς από το ISC με επιπλέον ερωτήσεις

04/11/2025 – Αναγνώριση της ευπάθειας από το ISC

02/12/2025 – Κράτηση εγγραφής CVE: CVE-2025-13878

21/01/2026 – Δημόσια γνωστοποίηση της ευπάθειας και διαθεσιμότητα επίσημης επιδιόρθωσης

Προβλεπόμενες ερωτήσεις και απαντήσεις

- Δεν χρησιμοποιώ DRIP Entity Tags, είναι η εγκατάσταση του ISC BIND μου ακόμα ευάλωτη;

Ναι, η εγκατάσταση του ISC BIND είναι ευάλωτη ακόμη και αν δεν χρησιμοποιείτε αυτή τη λειτουργία, αλλά εκτελείτε ευάλωτη έκδοση του ISC BIND (ή οποιουδήποτε λογισμικού/λύσης/συσκευής που βασίζεται σε αυτό).

- Υπάρχουν άλλες υπηρεσίες λογισμικού DNS που είναι ευάλωτες;

Μόνο αν βασίζεται στον κώδικα του ISC BIND και στις εκδόσεις που επηρεάζονται. Άλλα λογισμικά DNS όπως το Unbound, το PowerDNS και το dnsmasq δεν είναι ευάλωτα σε αυτή τη συγκεκριμένη ευπάθεια, καθώς δεν έχουν υλοποιήσει αυτή τη λειτουργικότητα.

- Υπάρχουν άλλες λύσεις DNS που είναι ευάλωτες;

Εάν διαθέτετε συσκευή ή άλλη λύση που βασίζεται σε εκδόσεις του ISC BIND που επηρεάζονται, ενδέχεται να έχετε ευάλωτες εγκαταστάσεις. Επικοινωνήστε με τον προμηθευτή σας αναφέροντας το CVE-2025-13878 ως αναφορά.

Αναφορές

ISC Bind – Είσοδος CVE - CVE-2025-13878

IETF DRIP Entity Tags στο Σύστημα Ονομάτων Τομέα, 19 Αυγούστου 2025:

Πίνακας ευπαθειών λογισμικού BIND 9

Συμβουλευτική ανακοίνωση για την κυβερνοασφάλεια της Marlink - MCSAID-2025-015 – ISC BIND

Επικοινωνήστε μαζί μας

Επικοινωνήστε μαζί μας για να μάθετε πώς μπορούμε να σας βοηθήσουμε να δημιουργήσετε νέες δυνατότητες για τις δραστηριότητές σας.

Στοιχεία

Διαβάστε τις πιο πρόσφατες πληροφορίες μας και ανακαλύψτε τις τελευταίες εξελίξεις στον τομέα της ψηφιακής προστασίας μέσω της επιλεγμένης συλλογής μας από ειδήσεις, άρθρα και ιστολόγια ειδικών.