Une vulnérabilité ISC BIND découverte et révélée par Marlink Cyber

Recherche responsable et collaboration au service des infrastructures essentielles

Une vulnérabilité a été identifiée dans ISC BIND, un service DNS (Domain Name System) largement utilisé qui assure la résolution des noms à la fois sur Internet et dans les environnements de réseaux locaux.

Résumé de la vulnérabilité

Logiciel : ISC BIND

URL du logiciel : https://www.isc.org/bind/

Identifiant de la vulnérabilité : MCSAID-2025-015

Identifiant CVE : CVE-2025-13878

CVSS : 7,5 (ÉLEVÉ)

Type de vulnérabilité : Déni de service (DoS), Panne du service

État actuel : correctif/patch publié par l'éditeur.

Exploitation : Facile, non observée dans la nature

Versions concernées :

- 9.18.43 et antérieures (9.18.40 - 9.18.43, 9.18.40-S1 - 9.18.43-S1)

- 9.20.17 et antérieures (9.20.13 - 9.20.17, 9.20.13-S1 - 9.20.17-S1)

- 9.21.16 et versions antérieures (9.21.12 - 9.21.16)

Corrigé dans :

- 9.18.44 (également corrigé dans 9.18.44-S1)

- 9.20.18 (également corrigé dans la version 9.20.18-S1)

- 9.21.17

Impact

La faille identifiée permet à un attaquant distant de provoquer une condition de déni de service (DoS) en provoquant le plantage du service BIND. Cette perturbation peut avoir un impact opérationnel significatif, car la résolution DNS est une dépendance critique pour la plupart des services Internet et d'entreprise.

Exploitation

L'exploitation est facile, car l'attaquant doit simplement amener le serveur à traiter un message DNS spécialement conçu.

L'analyse actuelle indique que l'exécution de code arbitraire n'est pas possible. L'impact de la vulnérabilité se limite à une interruption de service résultant du plantage.

Statut

État actuel de la vulnérabilité :

- La vulnérabilité a été rendue publique.

- Correctif/patch publié par le fournisseur.

Indicateurs

Les indicateurs de cette vulnérabilité peuvent inclure les éléments suivants :

Sur l'hôte :

- Plantage du service BIND/DNS

- Échecs d'assertion de BIND

Exemples de messages :

rdata/generic/brid_68.c:87 : REQUIRE(rdata->length >= 3) a échoué

rdata/generic/hhit_67.c:87 : REQUIRE(rdata->length >= 3) a échoué

Sur le réseau :

- Types d'enregistrements de ressources DNS - HHIT (type 67) et BRID (type 68) avec une longueur RDATA inférieure à trois octets

Recommandations

Si vous utilisez des versions concernées d'ISC BIND, il est recommandé de passer aux versions corrigées :

- 9.18.44

- 9.18.44-S1

- 9.20.18

- 9.20.18-S1

- 9.21.17

Détails de la vulnérabilité

Deux types d'enregistrements de ressources DNS mal formés – HHIT (type 67) et BRID (type 68) – déclenchent une assertion dans l'implémentation de la fonction ` dns_rdata_towire()` de BIND lorsque la longueur de RDATA est inférieure à trois octets. L'assertion interrompt le démon ` named` , provoquant immédiatement une condition de déni de service (DoS). HHIT et BRID font partie de l'implémentation des balises d'entité DRIP de l'IETF dans ISC BIND.

La faille est exploitable à distance en modes de transfert et récursif ; l'attaquant n'a qu'à amener le serveur à traiter un message DNS spécialement conçu contenant un enregistrement RR HHIT ou BRID de taille insuffisante.

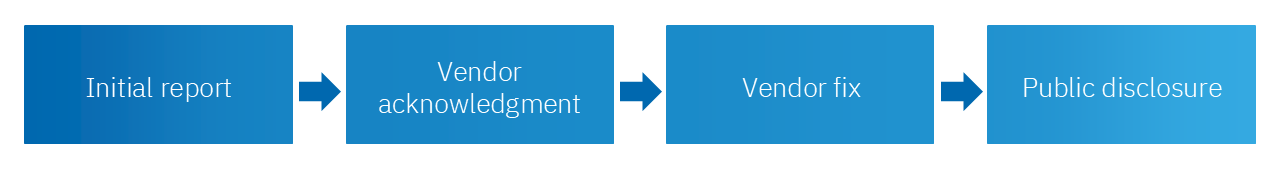

Chronologie

01/11/2025 - Vulnérabilité signalée au contact de sécurité officiel de l'ISC

01/11/2025 – Réception du rapport confirmée par l'ISC, accompagné de questions supplémentaires

04/11/2025 – Reconnaissance de la vulnérabilité par l'ISC

02/12/2025 – Enregistrement CVE réservé : CVE-2025-13878

21/01/2026 – Divulgation publique de la vulnérabilité et mise à disposition du correctif officiel

Questions et réponses prévisionnelles

- Je n'utilise pas les balises d'entité DRIP, mon installation ISC BIND est-elle toujours vulnérable ?

Oui, votre installation ISC BIND est vulnérable même si vous n'utilisez pas cette fonctionnalité, mais que vous utilisez une version vulnérable d'ISC BIND (ou tout logiciel, solution ou appliance basé sur celui-ci).

- D'autres logiciels DNS sont-ils vulnérables ?

Uniquement s'ils sont basés sur le code source d'ISC BIND et sur les versions concernées. D'autres logiciels DNS tels que Unbound, PowerDNS et dnsmasq ne sont pas exposés à cette vulnérabilité spécifique, car ils n'ont pas implémenté cette fonctionnalité.

- D'autres solutions DNS sont-elles vulnérables ?

Si vous disposez d'un appareil ou d'une autre solution basée sur les versions d'ISC BIND concernées, vos installations pourraient être vulnérables. Vérifiez auprès de votre fournisseur en mentionnant CVE-2025-13878 comme référence.

Références

ISC Bind – Entrée CVE - CVE-2025-13878

IETF DRIP Entity Tags in the Domain Name System, 19 août 2025 :

Matrice des vulnérabilités du logiciel BIND 9

Avis de cybersécurité Marlink - MCSAID-2025-015 – ISC BIND

Problème lié à l'implémentation des enregistrements BRID / HHIT par ISC BIND

Contactez-nous

Contactez-nous pour découvrir comment nous pouvons vous aider à ouvrir de nouvelles perspectives pour vos activités.

Perspectives

Découvrez nos dernières analyses et explorez les dernières avancées en matière de protection numérique grâce à notre sélection d'actualités, d'articles et de blogs d'experts.