Von Marlink Cyber entdeckte und bekannt gegebene ISC-BIND-Sicherheitslücke

Verantwortungsvolle Forschung und Zusammenarbeit zur Unterstützung kritischer Infrastrukturen

In ISC BIND, einem weit verbreiteten Domain Name System (DNS)-Dienst, der die Namensauflösung sowohl für das Internet als auch für lokale Netzwerkumgebungen bereitstellt, wurde eine Sicherheitslücke entdeckt.

Zusammenfassung der Sicherheitslücke

Software: ISC BIND

Software-URL: https://www.isc.org/bind/

Sicherheitslücke-ID: MCSAID-2025-015

CVE-ID: CVE-2025-13878

CVSS: 7,5 (HOCH)

Art der Sicherheitslücke: Denial-of-Service (DoS), Dienstabsturz

Aktueller Status: Fix/Patch vom Hersteller veröffentlicht.

Ausnutzung: Einfach, bisher nicht in freier Wildbahn beobachtet

Betroffene Versionen:

- 9.18.43 und früher (9.18.40 – 9.18.43, 9.18.40-S1 – 9.18.43-S1)

- 9.20.17 und früher (9.20.13 – 9.20.17, 9.20.13-S1 – 9.20.17-S1)

- 9.21.16 und früher (9.21.12 – 9.21.16)

Behoben in:

- 9.18.44 (ebenfalls behoben in 9.18.44-S1)

- 9.20.18 (ebenfalls behoben in 9.20.18-S1)

- 9.21.17

Auswirkung

Die identifizierte Schwachstelle ermöglicht es einem Angreifer, aus der Ferne einen Denial-of-Service (DoS)-Zustand herbeizuführen, indem er den BIND-Dienst zum Absturz bringt. Diese Störung kann erhebliche betriebliche Auswirkungen haben, da die DNS-Auflösung für die meisten Internet- und Unternehmensdienste eine kritische Abhängigkeit darstellt.

Ausnutzung

Die Ausnutzung ist einfach, da der Angreifer den Server dazu bringen muss, eine manipulierte DNS-Nachricht zu verarbeiten.

Aktuelle Analysen deuten darauf hin, dass die Ausführung von beliebigem Code nicht möglich ist. Die Auswirkungen der Schwachstelle beschränken sich auf eine Dienstunterbrechung infolge des Absturzes.

Status

Aktueller Status der Schwachstelle:

- Die Schwachstelle wurde öffentlich bekannt gegeben.

- Vom Hersteller wurde ein Fix/Patch veröffentlicht.

Indikatoren

Zu den Indikatoren für diese Sicherheitslücke können folgende gehören:

Auf dem Host:

- Absturz des BIND/DNS-Dienstes

- Assert-Fehler von BIND

Beispielmeldungen:

rdata/generic/brid_68.c:87: REQUIRE(rdata->length >= 3) fehlgeschlagen

rdata/generic/hhit_67.c:87: REQUIRE(rdata->length >= 3) fehlgeschlagen

Im Netzwerk:

- DNS-Ressourceneintragstypen – HHIT (Typ 67) und BRID (Typ 68) mit einer RDATA-Länge von weniger als drei Oktetten

Empfehlungen

Wenn Sie betroffene Versionen von ISC BIND verwenden, wird empfohlen, auf die korrigierten Versionen zu aktualisieren:

- 9.18.44

- 9.18.44-S1

- 9.20.18

- 9.20.18-S1

- 9.21.17

Details zur Sicherheitslücke

Zwei fehlerhaft formatierte DNS-Ressourceneintragstypen – HHIT (Typ 67) und BRID (Typ 68) – lösen in der Implementierung von BINDs ` dns_rdata_towire()` eine Assertion aus, wenn die RDATA-Länge weniger als drei Oktette beträgt. Die Assertion bricht den ` named` -Daemon ab und verursacht einen sofortigen Denial-of-Service (DoS)-Zustand. HHIT und BRID sind Teil der IETF-DRIP-Entity-Tags-Implementierung in ISC BIND.

Die Schwachstelle ist sowohl im Forwarding- als auch im rekursiven Modus aus der Ferne ausnutzbar; der Angreifer muss lediglich den Server dazu bringen, eine manipulierte DNS-Nachricht zu verarbeiten, die einen zu kleinen HHIT- oder BRID-RR enthält.

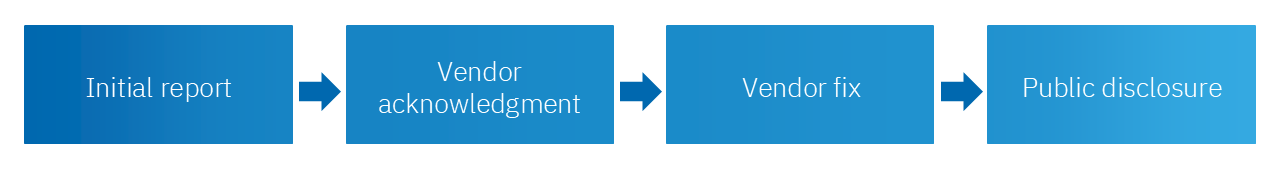

Zeitachse

01.11.2025 – Sicherheitslücke an den offiziellen Sicherheitskontakt von ISC gemeldet

01.11.2025 – Eingang des Berichts bei ISC mit zusätzlichen Fragen bestätigt

04.11.2025 – Sicherheitslücke von ISC bestätigt

02.12.2025 – CVE-Eintrag reserviert: CVE-2025-13878

21.01.2026 – Öffentliche Bekanntgabe der Sicherheitslücke und Veröffentlichung eines offiziellen Fixes

Voraussichtliche Fragen und Antworten

- Ich verwende keine DRIP-Entity-Tags. Ist meine ISC-BIND-Installation dennoch anfällig?

Ja, die ISC BIND-Installation ist anfällig, auch wenn Sie diese Funktion nicht nutzen, aber eine anfällige Version von ISC BIND (oder eine darauf basierende Software/Lösung/Appliance) ausführen.

- Sind andere DNS-Software-Dienste anfällig?

Nur, wenn sie auf dem ISC BIND-Code und den betroffenen Versionen basiert. Andere DNS-Software wie Unbound, PowerDNS und dnsmasq ist nicht von dieser spezifischen Sicherheitslücke betroffen, da sie diese Funktionalität nicht implementiert hat.

- Sind andere DNS-Lösungen anfällig?

Wenn Sie eine Appliance oder eine andere Lösung nutzen, die auf den betroffenen ISC-BIND-Versionen basiert, könnten Ihre Installationen anfällig sein. Wenden Sie sich an Ihren Anbieter und geben Sie dabei CVE-2025-13878 als Referenz an.

Referenzen

ISC Bind – CVE-Eintrag – CVE-2025-13878

IETF DRIP Entity Tags im Domain Name System, 19. August 2025:

BIND 9 Software-Sicherheitslücke-Matrix

Marlink Cyber Security Advisory – MCSAID-2025-015 – ISC BIND

Problem bei der ISC-BIND-Implementierung von BRID-/HHIT-Einträgen

Kontaktieren Sie uns

Kontaktieren Sie uns, um zu erfahren, wie wir Ihnen dabei helfen können, neue Möglichkeiten für Ihren Betrieb zu erschließen.

Einblicke

Informieren Sie sich über unsere neuesten Erkenntnisse und entdecken Sie die neuesten Entwicklungen im Bereich des digitalen Schutzes anhand unserer sorgfältig zusammengestellten Auswahl an Nachrichten, Artikeln und Experten-Blogs.