Ranjivost ISC BIND-a otkrivena i objavljena od strane Marlink Cybera

Odgovorno istraživanje i suradnja u podršci kritičnoj infrastrukturi

Otkrivena je ranjivost u ISC BIND-u, široko korištenoj usluzi sustava imena domena (DNS) koja omogućuje rješavanje imena i za internetska i za lokalna mrežna okruženja.

Sažetak ranjivosti

Softver: ISC BIND

URL softvera: https://www.isc.org/bind/

ID ranjivosti: MCSAID-2025-015

CVE ID: CVE-2025-13878

CVSS: 7.5 (VISOKO)

Tip ranjivosti: Odbijanje usluge (DoS), pad usluge

Trenutno stanje: Ispravak/zakrpa objavljena od strane proizvođača.

Iskorištavanje: Jednostavno, nije viđeno u divljini

Pogođene verzije:

- 9.18.43 i ranije (9.18.40 - 9.18.43, 9.18.40-S1 - 9.18.43-S1)

- 9.20.17 i ranije (9.20.13 - 9.20.17, 9.20.13-S1 - 9.20.17-S1)

- 9.21.16 i ranije (9.21.12 - 9.21.16)

Popravljeno u:

- 9.18.44 (također popravljeno u 9.18.44-S1)

- 9.20.18 (također popravljeno u 9.20.18-S1)

- 9.21.17

Utjecaj

Utvrđena ranjivost omogućuje daljinskom napadaču izazivanje stanja uskraćivanja usluge (DoS) rušenjem BIND usluge. Ovaj prekid može imati značajan operativni utjecaj, budući da je DNS rezolucija ključna ovisnost za većinu internetskih i poslovnih usluga.

Eksploatacija

Iskorištavanje je jednostavno jer napadač mora natjerati poslužitelj da obradi namjenski kreiranu DNS poruku.

Trenutna analiza ukazuje da izvođenje proizvoljnog koda nije izvedivo. Utjecaj ranjivosti ograničen je na prekid usluge koji rezultira padom.

Status

Trenutno stanje ranjivosti:

- Ranjivost je javno objavljena.

- Popravak/zakrpa objavljena od strane dobavljača.

Pokazatelji

Pokazatelji ove ranjivosti mogu uključivati sljedeće:

Na hostu:

- Pad BIND/DNS usluge

- Greške u tvrdnji (assert) u BIND-u

Primjeri poruka:

rdata/generic/brid_68.c:87: REQUIRE(rdata->length >= 3) failed

rdata/generic/hhit_67.c:87: REQUIRE(rdata->length >= 3) failed

Na mreži:

- Tipovi DNS resursnih zapisa - HHIT (tip 67) i BRID (tip 68) s duljinom RDATA manjim od tri okteta

Preporuke

Ako koristite pogođene verzije ISC BIND-a, preporučuje se nadogradnja na ispravljene verzije:

- 9.18.44

- 9.18.44-S1

- 9.20.18

- 9.20.18-S1

- 9.21.17

Detalji ranjivosti

Dva neispravna tipa DNS resource recorda – HHIT (tip 67) i BRID (tip 68) – pokreću assertion u implementaciji `dns_rdata_towire()` u BIND-u kada je duljina RDATA manja od tri okteta. Taj assertion prekida deamon `named`, uzrokujući trenutačno stanje uskraćivanja usluge (DoS). HHIT i BRID dio su implementacije IETF-ovih DRIP Entity Tags u ISC BIND-u.

Ranjivost je moguće iskoristiti na daljinu u oba načina rada, prosljeđivanju i rekurzivnom načinu; napadač samo treba natjerati poslužitelj da obradi namjenski kreiranu DNS poruku koja sadrži HHIT ili BRID RR s nedovoljnom veličinom.

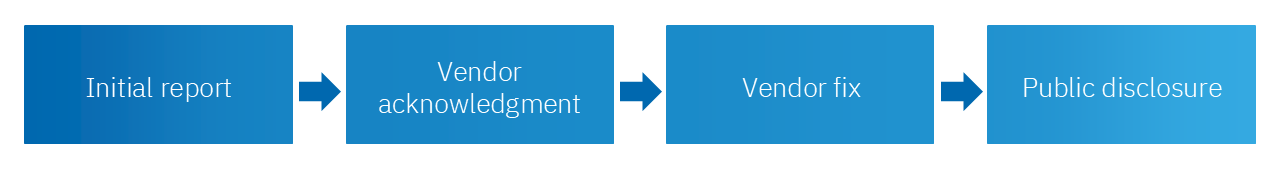

Vremenska crta

2025-11-01 - Ranjivost prijavljena službenom sigurnosnom kontaktu ISC-a

2025-11-01 – Iskazana potvrda primitka izvješća od strane ISC-a uz dodatna pitanja

2025-11-04 – ISC je potvrdio primitak izvješća o ranjivosti

2025-12-02 – Rezerviran zapis CVE: CVE-2025-13878

2026-01-21 – Javno objavljivanje ranjivosti i dostupna službena ispravka

Predviđena pitanja i odgovori

- Ne koristim DRIP Entity Tags, je li moja instalacija ISC BIND-a i dalje ranjiva?

Da, instalacija ISC BIND-a je ranjiva čak i ako ne koristite tu značajku, ali koristite ranjivu verziju ISC BIND-a (ili bilo kojeg softvera/rješenja/aparata koji se na njemu temelji).

- Je li i bilo koji drugi DNS softverski servis ranjiv?

Samo ako se temelji na kodu ISC BIND-a i pogođenim verzijama. Drugi DNS softver poput Unbounda, PowerDNS-a i dnsmasq-a nije ranjiv na ovu specifičnu ranjivost jer ta funkcionalnost nije implementirana.

- Je li ranjivo neko drugo DNS rješenje?

Ako imate uređaj ili drugo rješenje koje se temelji na pogođenim verzijama ISC BIND-a, mogli biste imati ranjive instalacije. Obratite se svom dobavljaču i navedite CVE-2025-13878 kao referencu.

Reference

ISC Bind – CVE unos - CVE-2025-13878

IETF DRIP Entity Tags u sustavu domenskih imena, 19. kolovoza 2025.:

Matica ranjivosti softvera BIND 9

Marlink Cyber Security Advisory - MCSAID-2025-015 – ISC BIND

Problem u implementaciji ISC BIND-a za zapise BRID / HHIT

Javite se

Kontaktirajte nas i saznajte kako vam možemo pomoći stvoriti nove mogućnosti za vaše poslovanje.

Uvidi

Pročitajte o našim najnovijim spoznajama i istražite najsuvremeniju digitalnu zaštitu kroz naš pažljivo odabrani izbor vijesti, članaka i stručnih blogova.