Vulnerabilidade no ISC BIND descoberta e divulgada pela Marlink Cyber

Pesquisa responsável e colaboração em apoio à infraestrutura crítica

Foi identificada uma vulnerabilidade no ISC BIND, um serviço de Sistema de Nomes de Domínio (DNS) amplamente utilizado que fornece resolução de nomes tanto para ambientes de Internet quanto para redes locais.

Resumo da vulnerabilidade

Software: ISC BIND

URL do software: https://www.isc.org/bind/

ID da vulnerabilidade: MCSAID-2025-015

ID CVE: CVE-2025-13878

CVSS: 7,5 (ALTA)

Tipo de vulnerabilidade: Negação de Serviço (DoS), Falha do serviço

Status atual: Correção/patch lançado pelo fornecedor.

Exploração: Fácil, não observada em ambiente real

Versões afetadas:

- 9.18.43 e anteriores (9.18.40 - 9.18.43, 9.18.40-S1 - 9.18.43-S1)

- 9.20.17 e anteriores (9.20.13 - 9.20.17, 9.20.13-S1 - 9.20.17-S1)

- 9.21.16 e anteriores (9.21.12 - 9.21.16)

Corrigido em:

- 9.18.44 (também corrigido em 9.18.44-S1)

- 9.20.18 (também corrigido na versão 9.20.18-S1)

- 9.21.17

Impacto

A falha identificada permite que um invasor remoto provoque uma condição de negação de serviço (DoS) ao travar o serviço BIND. Essa interrupção pode ter um impacto operacional significativo, já que a resolução de DNS é uma dependência crítica para a maioria dos serviços da Internet e corporativos.

Exploração

A exploração é fácil, pois o invasor precisa fazer com que o servidor processe uma mensagem DNS maliciosa.

A análise atual indica que a execução de código arbitrário não é viável. O impacto da vulnerabilidade se limita à interrupção do serviço resultante da falha.

Status

Estado atual da vulnerabilidade:

- A vulnerabilidade foi divulgada publicamente.

- Correção/patch lançado pelo fornecedor.

Indicadores

Os indicadores desta vulnerabilidade podem incluir o seguinte:

No host:

- Falha do serviço BIND/DNS

- Falhas de verificação do BIND

Exemplos de mensagens:

rdata/generic/brid_68.c:87: REQUIRE(rdata->length >= 3) falhou

rdata/generic/hhit_67.c:87: REQUIRE(rdata->length >= 3) falhou

Na rede:

- Tipos de registros de recursos DNS - HHIT (tipo 67) e BRID (tipo 68) com comprimento RDATA inferior a três octetos

Recomendações

Se você estiver executando versões afetadas do ISC BIND, recomenda-se atualizar para versões corrigidas:

- 9.18.44

- 9.18.44-S1

- 9.20.18

- 9.20.18-S1

- 9.21.17

Detalhes da vulnerabilidade

Dois tipos de registros de recursos DNS malformados — HHIT (tipo 67) e BRID (tipo 68) — acionam uma asserção na implementação ` dns_rdata_towire()` do BIND quando o comprimento do RDATA é inferior a três octetos. A asserção interrompe o daemon ` named` , causando uma condição imediata de negação de serviço (DoS). HHIT e BRID fazem parte da implementação de Entity Tags DRIP da IETF no ISC BIND.

A falha pode ser explorada remotamente tanto no modo de encaminhamento quanto no modo recursivo; o invasor precisa apenas fazer com que o servidor processe uma mensagem DNS maliciosa contendo um RR HHIT ou BRID com tamanho insuficiente.

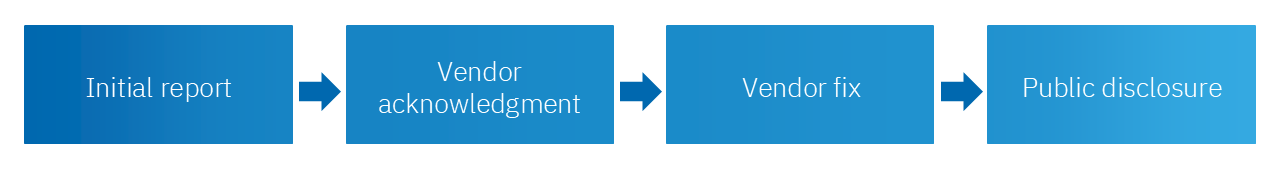

Cronograma

01/11/2025 - Vulnerabilidade relatada ao contato oficial de segurança do ISC

01/11/2025 – Relatório confirmado como recebido pelo ISC com perguntas adicionais

04/11/2025 – Vulnerabilidade reconhecida pelo ISC

02/12/2025 – Registro CVE reservado: CVE-2025-13878

21/01/2026 – Divulgação pública da vulnerabilidade e correção oficial disponível

Perguntas e respostas previstas

- Não estou usando DRIP Entity Tags. Minha instalação do ISC BIND ainda está vulnerável?

Sim, a instalação do ISC BIND está vulnerável mesmo que você não esteja usando esse recurso, mas esteja executando uma versão vulnerável do ISC BIND (ou qualquer software/solução/dispositivo baseado nele).

- Algum outro serviço de software DNS está vulnerável?

Somente se for baseado no código-fonte do ISC BIND e nas versões afetadas. Outros softwares de DNS, como Unbound, PowerDNS e dnsmasq, não estão vulneráveis a essa vulnerabilidade específica, pois não implementaram essa funcionalidade.

- Alguma outra solução de DNS está vulnerável?

Se você tiver um dispositivo ou outra solução baseada nas versões afetadas do ISC BIND, suas instalações podem estar vulneráveis. Verifique com seu fornecedor, mencionando CVE-2025-13878 como referência.

Referências

ISC Bind – Entrada CVE - CVE-2025-13878

IETF DRIP Entity Tags no Sistema de Nomes de Domínio, 19 de agosto de 2025:

Matriz de vulnerabilidades do software BIND 9

Aviso de segurança cibernética da Marlink - MCSAID-2025-015 – ISC BIND

Problema na implementação do ISC BIND dos registros BRID / HHIT

Entre em contato

Entre em contato conosco para saber como podemos ajudá-lo a criar novas possibilidades para suas operações.

Perspectivas

Leia nossas últimas análises e explore as novidades em proteção digital por meio de nossa seleção de notícias, artigos e blogs de especialistas.