Black Shrantac: por dentro do grupo de ransomware que utiliza ferramentas legítimas contra organizações globais

Uma análise aprofundada de um grupo de ransomware que surgiu em setembro de 2025 e está expandindo e consolidando rapidamente suas operações

Desde sua primeira aparição confirmada em setembro de 2025, o Black Shrantac se consolidou como uma ameaça de ransomware credível e persistente, visando organizações em diversos setores e regiões geográficas. Ao contrário de alguns grupos de ransomware que se concentram em um setor ou região específica, o Black Shrantac opera de forma oportunista — atacando onde quer que as condições sejam favoráveis — e já fez vítimas nos setores de manufatura, serviços financeiros, tecnologia, hotelaria, setor público e serviços empresariais em diferentes regiões geográficas.

O que torna esse grupo particularmente digno de nota não é a novidade do seu malware, mas a disciplina e a sofisticação operacional do seu manual de intrusão. O Black Shrantac combina técnicas de ataque bem estabelecidas com uma preferência deliberada por ferramentas comerciais legítimas, tornando a detecção mais difícil e a atribuição de responsabilidade mais complexa. Esta publicação detalha como o grupo opera, o que os defensores devem observar e o que as organizações podem fazer para reduzir sua exposição.

O modelo de dupla extorsão

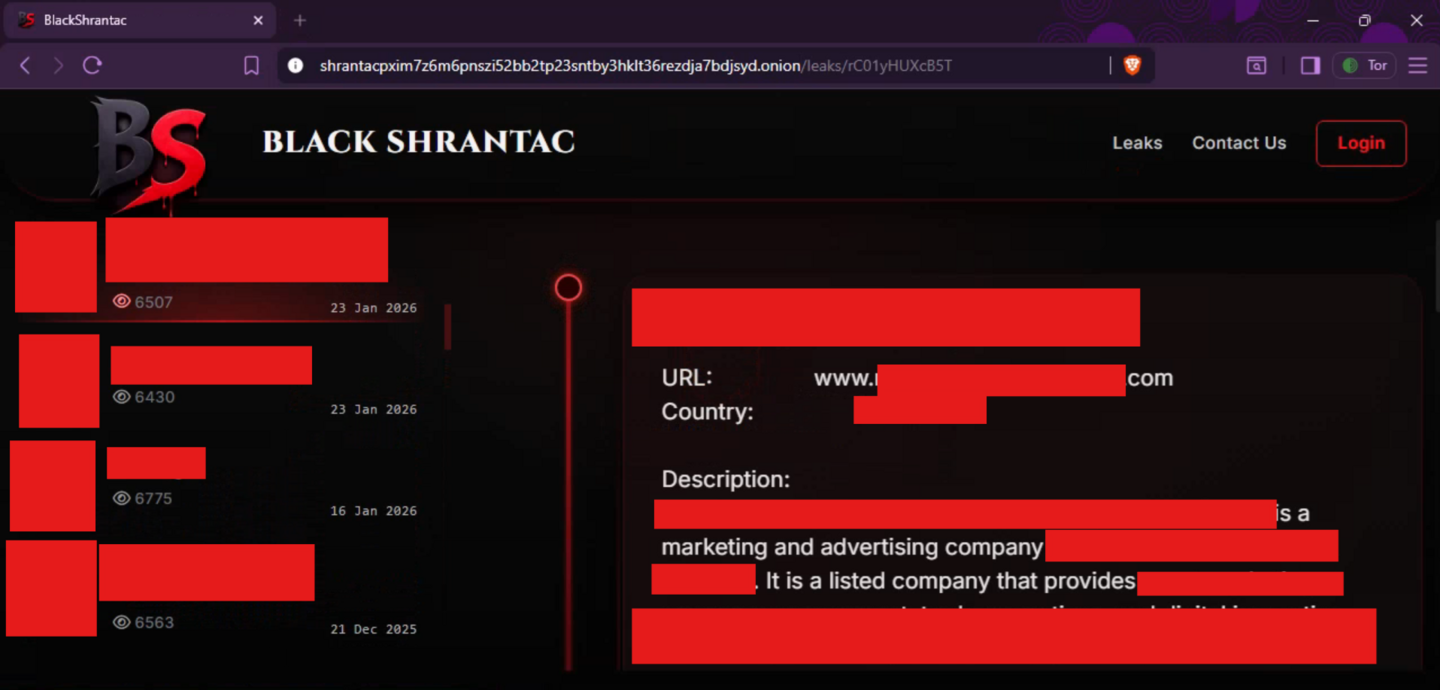

O principal modelo de negócios do Black Shrantac é a dupla extorsão. O ataque se desenrola em duas etapas: primeiro, o grupo extrai grandes volumes de dados confidenciais do ambiente da vítima; em seguida, ele implanta ransomware para criptografar arquivos e interromper as operações. A vítima é então confrontada com duas ameaças simultâneas — pagar para recuperar o acesso aos sistemas criptografados e pagar para impedir que os dados roubados sejam divulgados publicamente.

Para maximizar a pressão, o grupo opera um site dedicado a vazamentos na rede Tor, onde publica nomes de vítimas, datas das violações e amostras de dados como prova do comprometimento. A divulgação parcial de dados é usada como mecanismo de coação contra organizações que demoram a responder, uma tática que se tornou padrão entre os operadores de ransomware mais profissionais.

Fundamentalmente, pagar o resgate não garante que os dados roubados não serão vazados. As organizações que pagam podem recuperar seus sistemas, mas ainda enfrentam as consequências regulatórias e de reputação decorrentes da exposição pública dos dados. Essa realidade ressalta por que a prevenção e a detecção precoce são muito mais valiosas do que qualquer negociação pós-comprometimento.

A comunicação com as vítimas é conduzida exclusivamente via Tox, um protocolo de mensagens criptografadas ponto a ponto que evita canais mais rastreáveis e dificulta os esforços das autoridades para monitorar ou interromper as negociações.

Acesso inicial: exploração do perímetro

As invasões do Black Shrantac começam no perímetro da rede. Observou-se que o grupo explora a CVE-2024-3400, uma vulnerabilidade crítica de injeção de comando que afeta dispositivos PAN-OS da Palo Alto Networks que executam o gateway ou portal GlobalProtect. Essa vulnerabilidade possui uma pontuação CVSS de 10,0 — o máximo — e permite que um invasor não autenticado execute comandos arbitrários do sistema operacional com privilégios de nível root. Os dispositivos afetados estavam executando o PAN-OS 11.0.0, uma versão que atingiu o fim da vida útil em novembro de 2024 e para a qual nenhum patch havia sido aplicado.

Uma vez que o dispositivo de perímetro é comprometido, o grupo emprega uma técnica particularmente engenhosa no estilo da cadeia de suprimentos: injeta um instalador MSI do GlobalProtect infectado com um trojan no próprio portal de atualizações do firewall. Os administradores que, posteriormente, baixam o que acreditam ser uma atualização de software legítima estão, na verdade, executando um pacote malicioso que instala as ferramentas de acesso remoto do invasor. Essa etapa é notável porque explora a confiança — a própria infraestrutura da vítima se torna o mecanismo de entrega.

Estabelecendo uma posição: persistência e acesso a credenciais

Após o acesso inicial, o Black Shrantac age rapidamente para estabelecer múltiplos mecanismos de persistência redundantes. O grupo implanta o SimpleHelp — uma ferramenta comercial legítima de acesso remoto — como um serviço persistente do Windows, fornecendo um canal confiável de comando e controle que se mistura ao tráfego administrativo normal. Em alguns hosts, o Net Monitor for Employees Agent, um produto comercial de monitoramento de endpoints, é adicionalmente implantado e reaproveitado para manter comunicação secreta com a infraestrutura controlada pelo invasor.

O grupo também cria novas contas de domínio dentro do ambiente do Active Directory da vítima. A intenção é estabelecer pontos de apoio persistentes para credenciais que permitam ao invasor reentrar no ambiente mesmo que outros mecanismos de persistência sejam descobertos e removidos. Por outro lado, isso permite que os defensores configurem alertas diretos caso tais contas sejam criadas.

No que diz respeito ao acesso a credenciais, o grupo usa o klist.exe — um utilitário nativo do Windows — para enumerar sessões Kerberos ativas em hosts comprometidos, coletando tickets para uso em ataques do tipo “pass-the-ticket”. Essa abordagem de “living-off-the-land” evita a implantação de ferramentas de terceiros para extração de credenciais, que teriam maior probabilidade de acionar controles de detecção de endpoint.

Movimentando-se pela rede

Uma vez dentro, o Black Shrantac realiza um reconhecimento interno sistemático usando o SoftPerfect Network Scanner, um utilitário comercial portátil que não requer instalação e deixa um rastro mínimo de artefatos. Executada sob contas de domínio com credenciais legítimas, essa ferramenta permite que o grupo mapeie hosts ativos, serviços abertos e a topologia da rede antes de se mover lateralmente.

O movimento lateral depende de uma combinação de técnicas. O RDP é o vetor principal, com conexões estabelecidas entre controladores de domínio, servidores e estações de trabalho tanto em contas criadas pelo agente quanto em contas comprometidas. O PSExec é usado para execução remota de comandos via SMB. O MightyViewer, um utilitário de controle remoto baseado em VNC, fornece acesso GUI interativo a hosts comprometidos. E o SSHFS-Win, combinado com o WinFsp, permite que o invasor monte diretórios remotos como unidades locais via SSH, possibilitando o acesso silencioso a arquivos sem gerar os padrões de tráfego normalmente associados a ferramentas de transferência de arquivos.

O uso consistente de ferramentas legítimas e comercialmente disponíveis em todas as fases do ataque é uma estratégia deliberada de evasão. Cada um desses produtos tem um caso de uso legítimo plausível em um ambiente corporativo, o que torna mais difícil distinguir a atividade do invasor das operações administrativas normais.

Evasão de defesa: abrindo caminho

Antes de implantar o ransomware, o Black Shrantac desmantela sistematicamente as defesas da vítima. A proteção em tempo real do Microsoft Defender é desativada via PowerShell. Quando há produtos de segurança de endpoint de terceiros, o grupo executa utilitários de desinstalação fornecidos pelos fornecedores para removê-los totalmente dos hosts comprometidos — notavelmente fazendo isso sob a conta de domínio criada anteriormente, demonstrando a ligação operacional direta entre a criação da conta e a evasão de defesa.

Os logs de eventos do Windows são manipulados para limitar a visibilidade forense, e os binários do criptografador são renomeados com nomes de arquivo genéricos para contornar controles de detecção baseados em assinatura que dependem da correspondência estática de nomes de arquivo ou hash.

Implantação do ransomware

A etapa final do ataque é a implantação da própria carga útil do ransomware. O Black Shrantac utiliza múltiplos binários de criptografia executados simultaneamente tanto por meio de inicialização manual quanto de tarefas agendadas, uma medida de redundância projetada para maximizar a cobertura de criptografia caso qualquer caminho de execução seja bloqueado. O binário de criptografia principal segue uma convenção de nomenclatura que sugere ter sido projetado para ser executado sem a necessidade de privilégios administrativos, ampliando o leque de hosts que pode afetar.

O criptografador utiliza uma combinação de criptografia assimétrica e simétrica para criptografar o conteúdo dos arquivos (o criptografador vem com uma chave pública RSA incorporada, e a parte simétrica da criptografia é realizada pelo AES-256). Os arquivos criptografados são renomeados com nomes aleatórios e recebem a extensão .shrt ou .shrtt. Uma nota de resgate chamada shrt.readme.html é colocada nos diretórios afetados. O papel de parede da área de trabalho é substituído por uma tela preta exibindo a mensagem "ALL YOUR DATA ENCRYPTED". A persistência do criptografador é alcançada por meio de uma tarefa agendada disfarçada como uma tarefa de atualização do OneDrive executada sob a conta SYSTEM.

A nota de resgate em si é redigida em linguagem quase comercial, apresentando a invasão como uma transação comercial e oferecendo a descriptografia de um pequeno número de arquivos não essenciais como medida para inspirar confiança — um padrão consistente com os manuais de táticas de ransomware já conhecidos.

Ferramentas legítimas

As seguintes ferramentas legítimas foram utilizadas pelo autor da ameaça:

| Ferramenta | Tipo | Como o autor da ameaça a utilizou |

| SimpleHelp | Ferramenta comercial de RMM/acesso remoto | Implantada por meio de um MSI malicioso, é executada como SimpleService.exe, fornece canal C2 persistente e tunelamento do sistema de arquivos. |

| Net Monitor for Employees Agent | Agente comercial de monitoramento de endpoints | Instalado no servidor e nas estações de trabalho para manter comunicação oculta e extrair dados de telemetria. |

| MightyViewer (v1.4.14) | Cliente de controle remoto comercial baseado em VNC | Executado no servidor para obter sessões GUI interativas em hosts comprometidos. |

| WinFsp / SSHFS-Win (código aberto) | Sistema de arquivos no espaço do usuário / cliente SSHFS | Usado para montar compartilhamentos remotos (sshfs) a partir de hosts controlados pelo invasor, facilitando o armazenamento temporário de dados e o movimento lateral. |

| PsExec64 (Sysinternals) | Utilitário nativo do Windows para execução remota | Utilizado para executar comandos na estação de trabalho. |

| Visualizador de bilhetes Kerberos (klist.exe) | Utilitário nativo do Windows | Executado para enumerar sessões Kerberos (klist sessions) |

IoCs

Os seguintes Indicadores de Comprometimento (IoCs) foram observados em associação com esse agente de ameaça:

Indicadores de malware

| Tipo | Valor | Fonte |

| Arquivo de nota de resgate | shrt.readme.html | análise estática |

| Título da nota de resgate | Black Shrantac | HTML extraído |

| URL Onion | http://shrantacpxim7z6m6pnszi52bb2tp23sntby3hklt36rezdja7bdjsyd.onion/login | HTML extraído |

| BlackShrantacSupport@onionmail.org | HTML extraído | |

| Tox ID | EFE1A6E5C8AF91FB1EA3A170823F5E69A85F866CF33A4370EC467474916941042E29C2EA4930 | HTML extraído |

| Tarefa agendada | Tarefa de atualização autônoma do OneDrive-S-1-5-21-2044669157-2651620623-1195537775-1001 | análise estática |

| Fragmento de comando de persistência | schtasks /Create /F /RU SYSTEM /SC HOURLY /TN " | análise estática |

| Extensão do arquivo | .shrt | análise estática |

| Extensão de arquivo | .shrtt | análise estática |

| Texto do banner | TODOS OS SEUS DADOS CRIPTOGRAFADOS | blob estático decodificado |

Indicadores de arquivo

| Tipo | Indicador | Contexto |

| SHA-1 | f150e096d46d76e42bcbcc2faf472a1eb827db75 | GPAgent.exe - Componente do agente GlobalProtect |

| SHA-1 | 11de2c3a18a494d7558bb67ab4162198086b0d0f | vhost.exe - Agente de instalação do SimpleHelp |

| MD5 | c8797cbe3c553daa613bdcd24efafe9d | GPAgent.exe |

Indicadores baseados no host

| Tipo | Indicador | Contexto |

| Serviço do Windows | SimpleService.exe (inicialização automática) | Serviço de persistência instalado em controladores de domínio |

| Tarefa agendada | Tarefa de atualização autônoma do OneDrive-S-1-5-21-2044669157-2651620623-1195537775-1001 | Tarefa agendada disfarçada; executa 2.exe |

Indicadores de rede

| Tipo | Indicador | Contexto |

| Endereço IP | 192.144.34.16 | Infraestrutura C2 controlada pelo agente; host de entrega de carga útil |

| Endereço IP | 192.144.34.42 | Infraestrutura C2 controlada pelo agente |

| Endereço IP | 104.145.210.13 | Infraestrutura C2 controlada pelo agente |

| Endereço IP | 104.243.245.6 | Infraestrutura C2 controlada pelo agente |

| Domínio | dronemaker.org | Resolução DNS do C2 |

| URL | http://192.144.34.16/access/Remote%20Access-windows64-offline.exe | Entrega do agente de instalação do SimpleHelp (vhost.exe) |

| URL | https://github.com/winfsp/sshfs-win | Download da ferramenta SSHFS-Win |

| URL | https://github.com/winfsp/winfsp | Download da ferramenta WinFsp |

O que os defensores devem observar

Em todas as fases do ataque, há sinais comportamentais observáveis que as equipes de segurança podem monitorar. No perímetro, arquivos MSI inexplicáveis que aparecem no portal GlobalProtect ou administradores executando instaladores a partir de caminhos no desktop fora das janelas de gerenciamento de mudanças devem desencadear uma investigação imediata.

Dentro da rede, o PowerShell invocando Invoke-WebRequest de servidores para endereços IP externos, o aparecimento do SimpleHelp, Net Monitor ou MightyViewer em hosts onde essas ferramentas não têm uso aprovado e novas contas de domínio recebendo privilégios elevados logo após a criação são todos indicadores de alto nível de comprometimento. A criação de tarefas agendadas por contas que não sejam do SISTEMA, referenciando executáveis em diretórios graváveis pelo usuário, e redefinições de senha do Active Directory realizadas sem um registro correspondente no service desk são igualmente significativas.

Para equipes de detecção, recomenda-se especificamente o monitoramento agressivo da atividade do schtasks.exe, já que as tarefas agendadas são fundamentais tanto para a persistência quanto para a distribuição da carga útil do ransomware no manual de táticas desse grupo. Anomalias na solicitação de tickets Kerberos (ID de evento 4769) e eventos de logon interativo (ID de evento 4624, Tipo de logon 10) em contas genéricas ou com nomes de serviço em vários hosts em intervalos de tempo curtos também devem ser priorizados.

Como reduzir a exposição

A defesa contra o Black Shrantac requer controles de segurança sistemáticos. A cadeia de intrusão do grupo depende quase inteiramente de técnicas conhecidas contra configurações incorretas comuns. As medidas a seguir abordam as lacunas mais significativas:

- Aplique patches em dispositivos conectados à Internet, sem exceção. O CVE-2024-3400 tem um patch disponível. Mesmo que o dispositivo esteja corrigido, vale a pena avaliar também o estado atual do dispositivo e a integridade dos clientes do software Globalprotect no dispositivo (caso os invasores tenham conseguido explorá-lo durante o período em que ainda não estava corrigido). O gerenciamento de patches é um importante controle de segurança a ser implementado.

- Implemente a autenticação multifatorial em todos os acessos remotos. A MFA resistente a phishing — idealmente FIDO2 — deve ser obrigatória para VPN, RDP e todo o acesso à console administrativa. A imposição da MFA no nível do provedor de identidade, e não apenas na camada de aplicação, elimina as brechas que os invasores exploram rotineiramente.

- Implemente proteção contra adulterações na segurança de endpoints. Se um invasor puder desativar seu antivírus com um único comando do PowerShell ou um utilitário de desinstalação do fornecedor, isso oferece pouca proteção real. A proteção contra adulterações, aplicada por meio de Política de Grupo ou de uma plataforma de gerenciamento de dispositivos móveis, evita isso.

- Audite e gerencie ferramentas RMM. Mantenha uma lista de permissões de ferramentas aprovadas de acesso remoto e monitoramento. Emita alertas sobre a execução ou instalação de qualquer software RMM que não esteja na lista aprovada. Restrinja as conexões de saída de agentes RMM aprovados apenas a intervalos de IP de servidores conhecidos.

- Isole e proteja a infraestrutura de backup. Servidores de backup não devem ser acessíveis usando credenciais padrão do domínio. Cópias de backup imutáveis, isoladas fisicamente ou externas, que não possam ser modificadas ou excluídas por contas de administrador de domínio, são a garantia mais eficaz contra a criptografia de ransomware. Os procedimentos de recuperação devem ser testados regularmente — não basta presumir que funcionam.

- Segmente sua rede. Controladores de domínio, servidores e infraestrutura de backup devem residir em segmentos de rede dedicados com regras de firewall rigorosas que impeçam o movimento lateral irrestrito. As estações de trabalho não devem poder acessar servidores diretamente, a menos que seja operacionalmente necessário.

- Invista em registro e visibilidade. A retenção curta de registros — ou a ausência de registros — limita significativamente a capacidade de detectar, investigar e conter uma invasão. No mínimo, a criação de processos, eventos de logon, criação de tarefas agendadas, instalação de serviços, solicitações de tickets Kerberos, registros de bloqueio de scripts do PowerShell e alterações de contas do Active Directory devem ser encaminhados para um SIEM centralizado e retidos por pelo menos doze meses.

Conclusão

O Black Shrantac demonstra que um grupo disciplinado e bem organizado, armado com ferramentas comuns e um manual de táticas metódico, pode causar graves danos operacionais e à reputação de organizações que deixaram lacunas básicas de higiene de segurança sem solução.

A preferência deliberada do grupo por ferramentas legítimas, seus mecanismos de persistência redundantes e sua abordagem sistemática para desativar defesas antes de implantar ransomware refletem um nível de maturidade operacional que exige uma postura defensiva igualmente madura. As organizações que investem nos fundamentos — aplicação de patches, higiene de identidades, proteção de endpoints, segmentação de rede e integridade de backups — estarão significativamente mais bem posicionadas para detectar, conter ou prevenir uma invasão desse tipo.

Referências

Cyfirma: Relatório Semanal de Inteligência – 12 de dezembro de 2025

Ransom – DB – 27 de dezembro de 2025

BlackFog – 16 de dezembro de 2025

Blog Have I Been Ransom – 17 de setembro de 2025

Ransomwhere.info – 24 de março de 2026

The Raven File – 14 de novembro de 2025

Monitoramento de funcionários e software SimpleHelp usados indevidamente em operações de ransomware

Palo Alto - Colocando a Proteção no GlobalProtect (CVE-2024-3400)

Para mais informações, acesse sales.cyber@marlink.com

Entre em contato

Entre em contato conosco para saber como podemos ajudá-lo a criar novas possibilidades para suas operações.

Perspectivas

Leia nossas últimas análises e explore as novidades em proteção digital por meio de nossa seleção de notícias, artigos e blogs de especialistas.